Las pruebas de penetración son una parte vital de una estrategia de ciberseguridad sólida. Dentro de estas pruebas, dos conceptos cruciales son el movimiento lateral y el pivote. Ambos se refieren a tácticas utilizadas por los atacantes para explorar y comprometer más ampliamente una red después de ganar el primer punto de acceso. En este post, discutiremos estos conceptos y presentaremos algunas herramientas populares que se utilizan para implementar estas tácticas.

Movimiento lateral

El movimiento lateral es una estrategia utilizada en ciberseguridad para explorar una red una vez infiltrada. La meta es comprometer más sistemas y obtener datos o privilegios valiosos. Muchas veces, los atacantes pueden moverse entre sistemas usando credenciales reutilizadas, un problema común de seguridad.

Por ejemplo, supongamos que un atacante obtiene acceso a una computadora corporativa a través de phishing. Este acceso inicial es limitado, pero el movimiento lateral puede cambiar esto. El atacante puede escalar privilegios, buscar más máquinas en la red y usar las mismas credenciales para acceder a ellas. Así, el atacante puede avanzar por la red, comprometiendo más máquinas y recogiendo datos. Este proceso es el movimiento lateral.

El pivoting

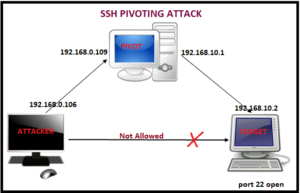

El pivoting es una táctica utilizada para moverse desde un sistema o red comprometida a otra red o sistema conectado, pero inaccesible externamente. Es un método esencial para explorar redes más amplias y profundas una vez que se ha obtenido un punto de acceso inicial.

Por ejemplo, un atacante puede ganar acceso a una computadora en una red pequeña que, a su vez, está conectada a una red más grande. Sin embargo, la red más grande está protegida y no se puede acceder a ella directamente desde el exterior. Aquí es donde se utiliza el pivote. A través del sistema comprometido en la red pequeña, el atacante puede «pivotar» hacia la red más grande, ganando acceso a nuevos sistemas y datos.

Herramientas para el movimiento lateral y el pivote

Existen varias herramientas que los pentesters utilizan para facilitar el movimiento lateral y el pivote. A continuación, presentamos algunas de las más populares:

- Metasploit: Esta potente plataforma de pruebas de penetración ofrece una serie de módulos para el movimiento lateral y el pivote. Por otro lado, también proporciona técnicas como la creación de túneles SSH o la explotación de vulnerabilidades específicas de los sistemas.

- Mimikatz: Conocida por su capacidad para extraer credenciales de sistemas Windows, Mimikatz es una herramienta valiosa para el movimiento lateral. De esta forma, puede proporcionar las credenciales necesarias para acceder a otros sistemas en la red.

- Empire: Este marco de post-explotación basado en PowerShell y Python ofrece varias capacidades para el movimiento lateral y el pivote. Entre estas capacidades se incluyen la creación de túneles, la ejecución remota de código y la escalada de privilegios.

- Cobalt Strike: Aunque es una herramienta comercial, Cobalt Strike es ampliamente utilizada en pruebas de penetración y evaluaciones de amenazas debido a su amplio conjunto de características para el movimiento lateral y el pivote. Entre estas características se encuentra su notorio «Beacon», un payload configurable que permite el control de la máquina comprometida.

- PsExec: Parte de la suite de herramientas Sysinternals de Microsoft, PsExec puede ser utilizado para ejecutar comandos o programas en sistemas remotos, facilitando el movimiento lateral.

Para una visión más profunda del movimiento lateral y el pivote en pruebas de penetración, le recomendamos este artículo detallado.