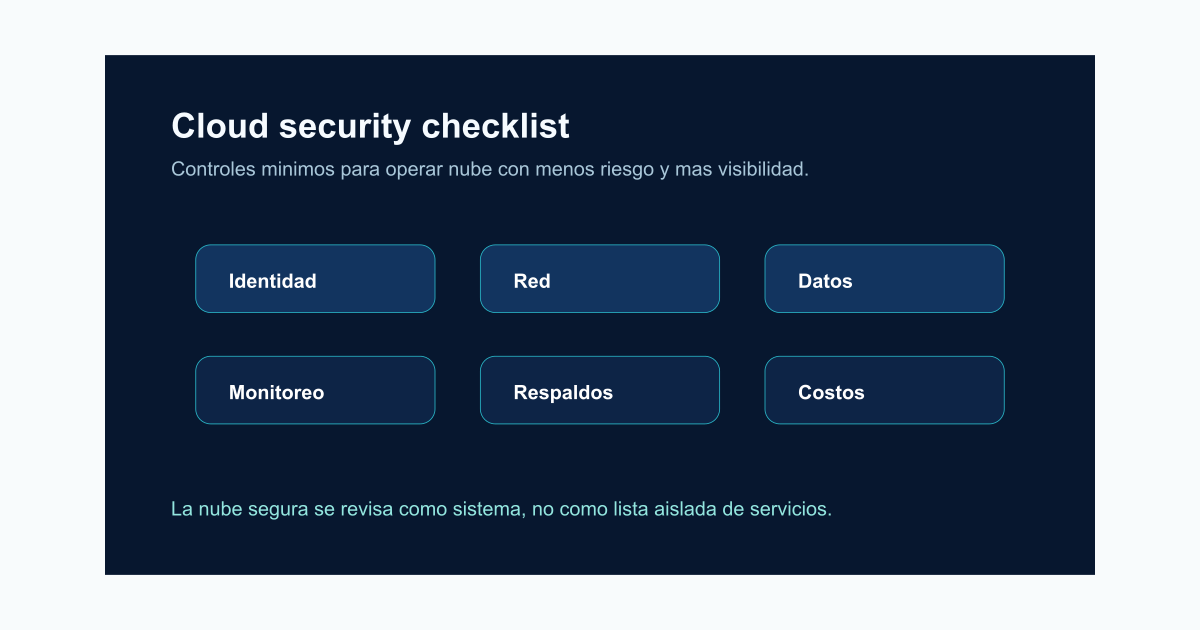

La nube no es segura solo por estar en un proveedor grande. La seguridad depende de cómo configuras identidad, red, datos, monitoreo y operación.

Este checklist sirve como base para revisar entornos cloud sin caer en recomendaciones genéricas.

1. Identidad y accesos

Revisa primero identidad. Muchas brechas empiezan con permisos excesivos, cuentas compartidas o accesos sin control.

Checklist:

- MFA en cuentas administrativas.

- Usuarios individuales, no cuentas compartidas.

- Roles por función, no permisos amplios permanentes.

- Revisión periódica de llaves, tokens y secretos.

- Registro de cambios administrativos.

- Accesos temporales cuando sea posible.

2. Red y exposición

No todo recurso debe estar expuesto a internet. La red debe reflejar qué servicios realmente necesitan comunicación externa.

Checklist:

- Inventario de recursos públicos.

- Reglas de firewall justificadas.

- Segmentación entre ambientes.

- Acceso administrativo por canales controlados.

- Revisión de puertos abiertos.

- Eliminación de reglas temporales vencidas.

3. Datos y cifrado

La protección de datos debe considerar almacenamiento, tránsito, respaldos y acceso.

Checklist:

- Cifrado en reposo donde aplique.

- Cifrado en tránsito.

- Clasificación de datos sensibles.

- Políticas de retención.

- Control de acceso a buckets, volúmenes y bases de datos.

- Revisión de compartición pública accidental.

4. Monitoreo y alertas

Sin monitoreo, la nube puede fallar o exponerse sin que el equipo lo note a tiempo.

Checklist:

- Logs administrativos habilitados.

- Alertas por cambios críticos.

- Detección de accesos atípicos.

- Métricas de disponibilidad.

- Revisión de eventos de seguridad.

- Integración con procesos de respuesta.

5. Respaldos y recuperación

Un respaldo que no se prueba es una suposición.

Checklist:

- Respaldos automáticos de sistemas críticos.

- Pruebas de restauración.

- Separación de respaldos ante error o compromiso.

- Objetivos de recuperación documentados.

- Inventario de dependencias para restaurar servicios.

6. Costos y gobierno

Seguridad y costos están conectados. Recursos sin dueño suelen convertirse en gasto y riesgo.

Checklist:

- Etiquetas por proyecto, dueño y ambiente.

- Alertas de gasto.

- Revisión de recursos abandonados.

- Políticas para ambientes temporales.

- Documentación de arquitectura.

- Aprobación para cambios críticos.

Cómo priorizar

Si todo parece urgente, empieza por:

- Cuentas administrativas y MFA.

- Recursos públicos.

- Datos sensibles.

- Respaldos de sistemas críticos.

- Logs y alertas de cambios.

Ese orden reduce riesgo rápido sin intentar resolver toda la nube en una semana.

Cómo puede apoyar Syscore

Syscore puede ayudarte a revisar arquitectura cloud, mejorar controles, optimizar costos y documentar operación. La meta es una nube más visible, controlada y mantenible.

Preguntas frecuentes

¿Cuál es el primer control de seguridad cloud?

Empieza por identidad: MFA en cuentas críticas, permisos mínimos, revisión de llaves y separación de roles. Una identidad comprometida puede abrir acceso a datos, red y cambios sensibles.

¿La nube es segura por defecto?

El proveedor protege la infraestructura base, pero tu empresa configura identidades, datos, red, respaldos, aplicaciones y monitoreo. Una mala configuración puede crear exposición aunque la plataforma sea robusta.

¿Cada cuánto revisar seguridad en la nube?

Revisa controles críticos después de cambios importantes y establece una cadencia periódica. Identidad, exposición pública, datos sensibles y logs deben revisarse con más frecuencia.